Chemnitz, 21.10.2021

Mittlerweile ist es sowohl im privaten als auch geschäftlichen Alltag fast überall bekannt: Eine 2-Faktor-Authentifizierung (2FA) bei der Anmeldung am PC oder diversen Anwendungen schützt Ihr Benutzerkonto vor Missbrauch und Identitätsdiebstahl, selbst wenn im schlimmsten Falle Benutzername und Passwort bereits ausspioniert wurden.

Eine 2-Faktor-Authentifizierung zeichnet sich – wie der Name schon sagt – durch den Einsatz von zwei Faktoren bei der Anmeldung aus: Etwas, das man weiß (PIN) und etwas, das man hat (Token). Entsprechende Security-Token zur Identifizierung von Benutzern am Arbeitsplatz-PC gibt es inzwischen viele. Generell unterscheidet man zwischen kontaktlosen und kontaktbehafteten Speichermedien. Die kontaktlosen Medien gibt es meist in Chipkarten- und Schlüsselanhängerform. Je nach Token-Typ können Sie außerdem für Schließsysteme oder beispielsweise das Bezahlen in der Kantine verwendet werden.

Wir haben einige Security-Token untersucht und möchten Ihnen eine kleine Entscheidungshilfe geben:

MIFARE DESFire

MIFARE DESFire EV1, EV2 und EV3 sind die von uns am häufigsten genutzten kontaktlosen Speichermedien. Es gibt sie in Kartenform oder als Schlüsselanhänger. Die Integration in bestehende Umgebungen ist meist simpel und erfordert nur in den seltensten Fällen weitere technische Unterstützung. Außerdem können bereits vorhandene Speichermedien für Schließanlagen o.ä. für die Umsetzung der 2-Faktor-Authentifizierung meist direkt verwendet werden. Das spart Kosten für Neuanschaffungen. Die Preise für Lesegeräte und Token sind verhältnismäßig günstig. Einziger Nachteil: Je nach Typ steht nur ein geringer Speicher zur Verfügung. Hier sollte also im Vorfeld klar definiert werden, wofür der Token eingesetzt werden soll und wie viele Benutzerprofile ggf. abgespeichert werden müssen.

LEGIC Advant

LEGIC Advant bietet ebenfalls alle Vorzüge kontaktloser Speichermedien. Allerdings ist die Integration in bestehende Umgebungen oft umständlicher als bei MIFARE DESFire. Dazu kommt ggf. organisatorischer Aufwand zur Vorbereitung der Karten vor der ersten Nutzung. Der Preis der Token an sich ist ähnlich günstig wie bei MIFARE DESFire, allerdings sind die Lesegeräte deutlich teurer.

MARX CrypToken

Hierbei handelt es sich um eine echte Smartcard, die zusammen mit einem Lesegerät im Gehäuse eines USB-Dongles auftritt. Der große Vorteil zeichnet sich darin ab, dass der Token wie ein USB-Stick mit dem Rechner verbunden wird und kein Kabel zwischen Lesegerät und PC hängt – was besonders das mobile Arbeiten mit Laptops sehr viel komfortabler macht. Preislich lohnt sich diese Lösung vor allem, wenn die Anzahl der Anwender ähnlich der Anzahl der verwendeten Arbeitsplätze ist. Nutzen mehrere User abwechselnd denselben Arbeitsplatz, ist eine kontaktlose Lösung oft günstiger.

YubiKey

Der YubiKey ist ein Sicherheitsschlüssel für die Zwei und Multi-Faktor-Authentifizierung, der den Zugang zu einer beliebigen Anzahl von IT-Systemen und Online-Diensten sichert. Der Schlüssel ist äußerst kompakt, robust und so konzipiert, dass er jederzeit an Ihrem Schlüsselbund aufbewahrt werden kann. Der YubiKey wird in Schweden (oder den USA) hergestellt und ist in einer Vielzahl von Größen und Formen erhältlich, so dass er an vielen Geräten (Desktop/Mobile) über USB oder NFC funktioniert. Unterstützt werden neben den Protokollen FIDO U2F und FIDO2/WebAuthn, SmartCard (PIV), OATH (TOTP/HOTP) und OpenPGP. Kleiner Nachteil ist, dass der YubiKey nur teilweise kompatibel zu Schließanlagen und Zeiterfassungssystemen ist. Außerdem wird der Public-Key-Kryptografiestandard PKCS # 11 nur eingeschränkt unterstützt.

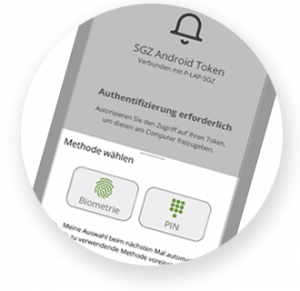

Virtuelle Security-Token

Auch diese Lösung zeichnet sich durch die kontaktlose Verbindung zwischen Token und PC aus. Die Entsperrung des Rechners erfolgt per PIN oder hinterlegten biometrischen Methoden direkt über das Mobilgerät. Der unschlagbare Vorteil: Die virtuellen Security-Token werden einfach über eine App auf ein Smartphone geladen, d.h. es ist keine zusätzliche Hardware wie physische Karte oder Lesegerät nötig. Das schont die Umwelt und den Geldbeutel. Das Sperren des Rechners passiert meist ebenfalls automatisch beim Entfernen des Smartphones vom PC.*

*Die genannten Sperr- und Entsperrmethoden sind abhängig vom App-Anbieter. Das oben genannte Beispiel bezieht sich auf die SmartToken App von digitronic® in Verbindung mit der 2-Faktor-Authentifizierungslösung SmartLogon™ von digitronic®

Die folgende Übersicht fasst noch einmal die entscheidenden Faktoren zusammen:

| MIFARE DESFire EV1/EV2/EV3 | LEGIC Advant | MARX CrypToken | YubiKey 5 NFC | Virtuelle Security Token |

|

| Beschreibung | Kontaktloses Speichermedium (Karte oder Schlüsselanhänger) | Kontaktloses Speichermedium (Karte oder Schlüsselanhänger) | USB-Dongle | USB-Sicherheitsschlüssel | Android-/iOS-Gerät |

| Verbindung zum Client | RFID-Kartenleser | Legic-fähiger RFID-Kartenleser | USB | USB / NFC | Netzwerk |

| benötigte Software von Drittanbietern | Ggf. Treiber für Kartenleser | Keine | Middleware, Treiber | Keine | Keine |

| Kompatibilität zu Schließanlagen / Zeiterfassung | Ja | Ja | Nein | Teilweise | Nein |

| Unterstützung von Zertifikaten | Nein | Nein | Ja | FIDO / SmartCard (PIV) / OpenPGP | Nein |

| Konnektivität zu mehreren Clients gleichzeitig | Über RDP | Keine | Über RDP | Über RDP | Drahtlos |

| Weitere Vorteile | Preis | – | Kein Leser benötigt, daher für Laptops besonders geeignet | Multi-Protokoll, IP68, Produktion in Schweden & USA | Drahtlose Verbindung, keine weitere Hardware nötig, günstig und umweltfreundlich |

| Nachteile | Je nach Typ geringer Speicher | Preis, teils komplizierte Integration in bestehende Umgebungen, geringer Speicher | Preis | PKCS # 11 wird nur eingeschränkt unterstützt | Stabile Netzwerkverbindung erforderlich |

Kontaktlose Speichermedien sorgen für doppelte Sicherheit

Zusammenfassend kann man sagen: Die Umsetzung einer 2-Faktor-Authentifizierungslösung (2FA) in Verbindung mit einem kontaktlosen Speichermedium als Token ist im Allgemeinen eine äußerst sichere und bequeme Variante, die sich problemlos in ein bestehendes Umfeld integrieren lässt. Mit einer Chipkarte oder einem Schlüsselanhänger kann der Anwender zum Beispiel die Schließanlage und Zeiterfassung bedienen, in der Kantine zahlen und sich am PC oder einem verschlüsselten Share anmelden. Gerade in Kombination mit Schließanlagen spielen diese Medien ihre Stärken aus: Der Mitarbeiter muss zur Öffnung von Türen seinen Token mitnehmen und sperrt damit automatisch seinen Rechner. So werden unautorisierte Zugriffe zuverlässig verhindert. Außerdem eignet sich diese kontaktlose Variante der Security-Token besonders für Umgebungen mit hohen hygienischen Anforderungen, wie etwa Krankenhäuser oder Labore.

Fazit: Worauf kommt es bei der Wahl des richtigen Security-Token an?

Wie bei den meisten Dingen im Leben kommt es auch bei der Wahl des Security-Token auf das richtige Aufwand-Nutzen-Verhältnis an. Werden die Token eher für Laptops oder für feste Arbeitsplatz-PCs benötigt? Müssen sich mehrere Anwender an ein und demselben PC anmelden (beispielsweise sogenannte „Kiosk-PCs“) oder hat jeder User sein eigenes Endgerät? Wechseln die Mitarbeiter häufig die Arbeitsplätze? Bestehen spezielle Hygienevorschriften wie etwa in Reinräumen oder Laboren? Das sind nur einige der Fragen, die Sie sich im Vorfeld stellen müssen. Sind bereits Token für Schließsysteme, Zeiterfassungssysteme o.ä. vorhanden, können diese auf Kompatibilität mit einer 2FA-Software geprüft werden. Hier ist u.a. der noch verfügbare Speicher auf dem Token entscheidend.

Anker

Gern unterstützen wir Sie bei der Auswahl des richtigen Token und stehen Ihnen mit Rat und Tat bei der Umsetzung Ihres 2FA-Projektes zur Seite. Einige der oben genannten Token können Sie auch ganz unverbindlich für 30 Tage testen – zusammen mit unserer 2-Faktor-Authentifizierungslösung SmartLogon™. Sprechen Sie uns einfach an.

Jetzt Anfrage stellen:

Benjamin Prskawetz

Vertrieb & Technischer

Kundenbetreuer

+49 371 81539-213

vertrieb@digitronic.net

Benjamin Prskawetz

Vertrieb & Technischer

Kundenbetreuer

+49 371 81539-213

vertrieb@digitronic.net