HiCrypt User

Unberechtigter

User

Anker

Zuverlässige Netzlaufwerkverschlüsselung mit HiCrypt™

Unverschlüsselte Daten sind auf mehreren Ebenen ein Risiko für Ihr Unternehmen. So können Daten unter anderem von Kriminellen entwendet werden oder von unberechtigten Personen im Innenverhältnis missbräuchlich genutzt werden. Insbesondere Administratoren fühlen sich oft dem Generalverdacht ausgesetzt, sie könnten alles im Unternehmen einsehen.

Sorgen Sie deshalb jetzt für mehr digitale Privatsphäre in Ihrem Unternehmen! HiCrypt™ schützt Ihre Unternehmensdaten nicht nur nach außen, sondern entwickelt für Sie ein Zugriffsmanagement in der Verantwortung der einzelnen Zuständigkeitsbereiche – völlig unabhängig von der IT-Administration.

Verschlüsseln Sie mit HiCrypt™ Daten auf Netzlaufwerken (oder per UNC-Pfad eingebundene Ordner) und stellen Sie sicher, dass nur der Personenkreis, der im Besitz des entsprechenden Schlüssels ist, die vertraulichen Daten einsehen kann. Dabei ist für Anwender kein zusätzlicher Schulungsprozess notwendig, denn unsere Verschlüsselungssoftware läuft vollkommen unsichtbar im Hintergrund, sodass weiterhin in der vertrauten Windows-Umgebung gearbeitet werden kann.

Verschlüsselung von Daten ist verpflichtend seit dem Inkrafttreten der NIS-2-Richtlinie von Seiten der EU. Erhalten Sie weitere Informationen zu NIS-2 oder treten Sie direkt mit uns in Kontakt!

Hier die Netzlaufwerkverschlüsselungssoftware HiCrypt™ direkt downloaden und kostenfrei für 30 Tage testen:

HiCrypt™ ist optimal geeignet um gesetzliche Anforderungen nach BSI-Standards, ISO 27001, TISAX und NIS-2 umzusetzen. Selbstverständlich können Sie auch sensible Daten von schützenswerten Gruppen entsprechend dem Hinweisgeberschutzgesetzes absichern. Damit ist unsere Verschlüsselungssoftware die ideale Lösung zur Netzlaufwerkverschlüsselung für KRITIS-Unternehmen und allen Unternehmen die in Personal-, Verwaltungs-, oder Finanzabteilung mit schützenswerten Daten agieren und sich mehr digitale Privatsphäre wünschen.

Anker

Praxisbeispiel: Medizinischer Dienst Polizei Saarland

Es gibt keine absolute Sicherheit, aber wir haben alles was möglich ist dafür getan. HiCrypt™ sorgt dafür, dass die medizinischen Daten der Polizeibediensteten sicher verwaltet werden können und nur berechtigten Personen zugänglich sind.

Krämer, Verantwortlicher für die technische Umsetzung, Medizinischer Dienst Polizei Saarland

Anker

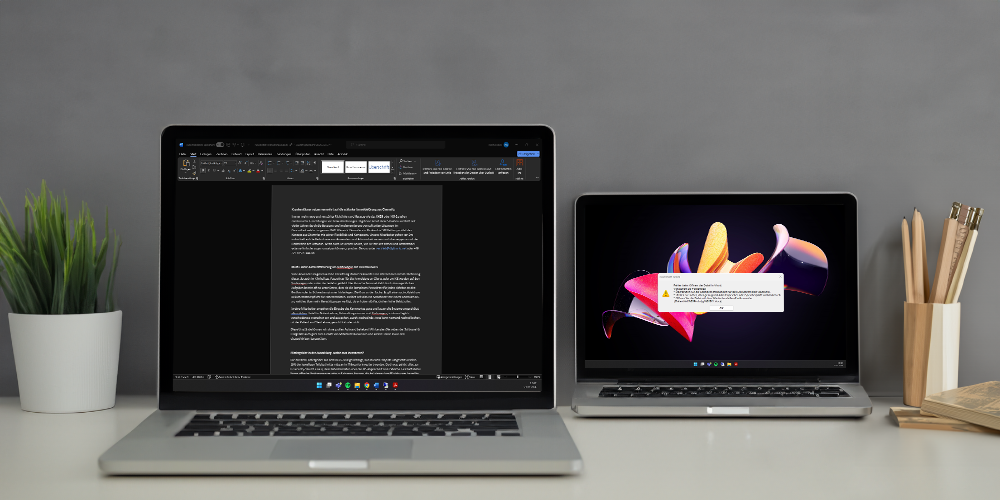

So arbeitet HiCrypt™ –

einfach erklärt!

Sicher und anwenderfreundlich – Mit HiCrypt™ ändert sich an der gewohnten Arbeitsweise für die Nutzer nichts. Dateien werden – je nach Berechtigungen – im Hintergrund automatisch ver- und entschlüsselt.

Produktvideo – So schützt HiCrypt™ Ihr Unternehmen

Mehr als nur Verschlüsselung – Vielfältige Features decken unterschiedliche Anwendungsfälle ab und bringen neben höchster Sicherheit auch Komfort an die Arbeitsplätze Ihrer Mitarbeiter und Mitarbeiterinnen.

Anker

Vorteile von HiCrypt™ auf einem Blick:

- Zuverlässige Verschlüsselung von Netzlaufwerken

- Verschiedene Fileserver werden unterstützt, wie z.B. Windows Server, SAMBA, Synology NAS, QNAP NAS u.v.m.

- Schützt auch Daten in Onlinespeichern (DropBox, Google, usw.)

- Ermöglicht dezentralen Team-Zugriff, auch weltweit & von unterwegs

- Vollständig integrierbar in bestehende Umgebungen, kein Schulungsaufwand

- Gewaltentrennung & Schlüsselalleinbesitz-Garantie ohne Hintertürchen

Für wen?

KMUs und Industrieunternehmen, die vertrauliche Daten speichern

Gesundheitswesen (Krankenhäuser, Krankenkassen, Gemeinschaftspraxen,…)

Verwaltungen und Behörden

Unternehmen mit kritischen Infrastrukturen (KRITIS) oder vertraulichen Daten

Vor diesen Gefahren schützt HiCrypt™ Ihr Unternehmen:

Missbrauch von vertraulichen Dateninhalten

Datendiebstahl und Wirtschaftsspionage

Verdächtigung von administrativ tätigem Personal

DSGVO & Compliance-Unsicherheiten

Was versteht man eigentlich unter vertraulichen Daten?

Was vertrauliche Daten sind und wieso die gängigen Windows-Tools meist nicht ausreichen, um diese vor Spionage und Missbrauch zu schützen, erfahren Sie in unserem Blogbeitrag zum Thema „Verschlüsselung als zentraler Bestandteil der IT-Security“.

Anker

Anker

HiCrypt™ – Alle wichtigen Informationen

Laden Sie hier die aktuelle Version der Netzlaufwerkverschlüsselungssoftware HiCrypt™ Professional herunter.

Schon gewusst? Als Neuinteressent können Sie die Verschlüsselungslösung 30 Tage lang kostenlos und unverbindlich testen. Nach 30 Tagen läuft die Lizenz automatisch aus, Sie müssen sich um nichts weiter kümmern, außer Sie wünschen eine Verlängerung oder möchten die Software kaufen. In dem Falle kontaktieren Sie bitte einfach unser Vertriebsteam.

Rundum-Sorglos-Paket für Ihre Informations- und Datensicherheit

Für noch mehr Schutz gibt es unsere Verschlüsselungslösung HiCrypt™ auch als All-In-One-Compliance Paket in Verbindung mit unserer 2-Faktor-Authentifizierung SmartLogon™ inklusive Hardware, Installationsunterstützung, Wartung und Support. Damit erhalten Sie Rundumschutz für Ihre Daten aus einer Hand, direkt vom Hersteller.

Zuverlässige Verschlüsselung sensibler Informationen

HiCrypt™ verschlüsselt Daten auf Netzlaufwerken und ermöglicht ein bequemes und sicheres Arbeiten im Team. Die Ver- und Entschlüsselung von Dateien findet direkt am PC in der gewohnten Nutzerumgebung statt. Damit ist sowohl die Datenübertragung zum Ablageort als auch die Dateiablage selbst verschlüsselt und nur berechtigte Personen können die Informationen einsehen. Die Verschlüsselung der Daten erfolgt mit standardisierten, anerkannten Verschlüsselungsverfahren. Ausführlichere Informationen zu den verwendeten Algorithmen erhalten Sie hier.

Schlüsselalleinbesitz-Garantie ohne Hintertür

Unser Versprechen als zertifizierter Hersteller von IT-Sicherheitslösungen: Mit HiCrypt™ verwalten Sie allein die Zugriffsberechtigungen auf die verschlüsselten Daten. Sie entscheiden, wer aus Ihrem Unternehmen die Daten entschlüsseln kann. Weder wir noch sonst jemand außer Ihnen besitzt die Kontrolle über die Schlüsselinformationen zu den geschützten Daten. Das ist Ihre Schlüsselalleinbesitz-Garantie!

Gemeinsames Arbeiten in gewohnter Umgebung

Im Gegensatz zu üblichen Container-Verschlüsselungslösungen haben mit HiCrypt™ nach wie vor mehrere Personen gleichzeitig Zugriff auf verschlüsselte Netzlaufwerke – vorausgesetzt natürlich, sie haben die entsprechenden Zugriffsrechte. Da HiCrypt™ einfach als weiteres Netzlaufwerk im Explorer angezeigt wird, ändert sich an der gewohnten Arbeitsumgebung für Ihre Mitarbeiter nichts.

Integrierte Benutzerverwaltung für flexible Rechtevergabe

Eine integrierte Benutzerverwaltung ermöglicht es, weiteren Benutzern den Zugriff auf die verschlüsselten Inhalte zu gewähren – unabhängig von lokalen oder Domänen-Benutzerkonten. Dadurch wird die Nutzerverwaltung auch ohne administrative Berechtigungen ermöglicht. Die Sicherheit Ihrer Daten bleibt so weiterhin in Ihrer Hand.

HiCrypt™ in der Cloud

Mit HiCrypt™ können Sie Ihre Daten auch sicher vor unbefugten Zugriffen in der Cloud speichern und bei Bedarf mit Ihren Kollegen oder Kunden austauschen. Auch Terminalserver-Dienste können durch HiCrypt™ weiter qualifiziert und sicherer gemacht werden. Es wird höchste DSGVO-konformität erreicht, da keine Informationen unverschlüsselt bei externen Dienstleistern abgespeichert werden. Durch die Unterstützung von Terminalserver-Umgebungen ist HiCrypt™ für jegliche Variation von Desktop as a Service (DaaS)-Anwendungen einsetzbar.

Wiederherstellungsoptionen für den Notfall (Disaster Recovery)

HiCrypt™ bietet verschiedene Optionen zur Reparatur von Netzlaufwerken an, sollten diese einmal beschädigt oder der Zugriff darauf nicht mehr gegeben sein. Mit einem Wiederherstellungsschlüssel, der direkt nach der initialen Verschlüsselung eines Netzlaufwerkes exportiert werden kann, ist es außerdem möglich, das Netzlaufwerk jederzeit wiederherzustellen.

Schutz Ihrer Administratoren im Verdachtsfall

Da die HiCrypt™ Schlüsselverwaltung nur von Personen durchgeführt wird, die ausschließlich für die Vertraulichkeit der Dateninhalte verantwortlich sind (z.B. CEO), werden administrativ tätige Mitarbeiter vom Verdacht ausgeschlossen, Dateninhalte zu kennen, die sie nicht kennen sollen.

Unterstützung individueller Sicherheitsrichtlinien in Unternehmen

HiCrypt™ lässt sich problemlos an individuelle Sicherheitsrichtlinien in puncto Kennwortsicherheit anpassen. Die Anmeldung an verschlüsselten Shares kann durch die manuelle Eingabe von Benutzername und Kennwort erfolgen oder zusätzlich durch einen Security Token (z.B. eine Smartcard) abgesichert werden. Welche Token von HiCrypt™ aktuell unterstütz werden erfahren Sie hier. Darüber hinaus wird die Anwendung eines 4-Augen-Prinzips für alle verwaltenden Maßnahmen unterstützt.

Schnell installiert, bequem ausgerollt

HiCrypt™ ist Client-basiert und wird auf den Computern installiert, an denen mit vertraulichen Daten gearbeitet wird. Es gibt keine Server-Komponenten und es werden weder komplexe IT-Infrastrukturen noch Verzeichnisdienste vorausgesetzt. Für eine schnelle und effiziente Integration von HiCrypt™ in Ihren Arbeitsalltag unterstützt die Software sogenannte Rollout-Strategien, bei denen diese automatisiert an den dafür vorgesehenen Client-Computern installiert werden kann.

Detailliertere Informationen zur automatischen Verteilung von HiCrypt™ finden Sie in unseren FAQs.

HiCrypt™ – So schnell schützen Sie Ihre sensiblen Daten überall und jederzeit:

HiCrypt™ downloaden

Per Softwareverteilung auf die Geräte ausrollen

Berechtigungen vergeben

verschlüsseln

Installationsanleitungen und Read-Me-First:

Unterstützte Betriebssysteme:

Microsoft Windows 7

Microsoft Windows 8

Microsoft Windows 8.1

Microsoft Windows 10*

Microsoft Windows 11*

Microsoft Windows Server 2008

Microsoft Windows Server 2008 R2

Microsoft Windows Server 2012

Microsoft Windows Server 2012 R2

Microsoft Windows Server 2016

Microsoft Windows Server 2019

* Je nach Einsatz der Software kann es Einschränkungen geben (z.B. beim Anfügen von E-Mail-Anhängen per Drag&Drop).

Terminalserver-Umgebungen:

HiCrypt™ ist kompatibel zum Einsatz in Terminalserver-Umgebungen. Dabei lässt sich HiCrypt™ so konfigurieren, dass es nur bei bestimmten Benutzern eingesetzt werden kann. So werden Lizenzkosten reduziert, da nur für die tatsächliche genutzte Anzahl an Sitzungen eine entsprechende Lizenz erworben werden muss.

Weitere Informationen zur Konfiguration von HiCrypt™ für Terminalserver-Umgebungen finden Sie in unseren FAQs.

Systemvoraussetzungen:

HiCrypt™ stellt keine speziellen Voraussetzungen an die Hardware des Systems. Es gelten die Systemvoraussetzungen des Betriebssystems. Für die Verwendung von HiCrypt™ muss vor dessen Installation das Microsoft .NET Framework 4.6 installiert werden. HiCrypt™ selbst verschlüsselt Daten auf Netzlaufwerken. Damit die Software wirksam werden kann, muss mindestens ein Netzlaufwerk verbunden sein.

Für die Verwendung von Floating-Lizenzen wird außerdem die folgende ZIP-Datei benötigt: HiCrypt (Floating). Eine Anleitung für die Verwendung von Floating Lizenzen finden Sie hier: HiCrypt Floating Anleitung

HiCrypt™ unterstützt die folgenden Token zum Ver- und Entschlüsseln von Dokumenten für zusätzliche Sicherheit:

MIFARE DESFire EV1

MIFARE DESFire EV2

MIFARE DESFire EV3

Legic Advant

Java Card OS 2.1.1, 2.2+, 3.0.1, 3.0.4

Multos

Starcos

YubiKey 5

Folgende Token sind inzwischen angreifbar und werden deshalb aus sicherheitstechnischen Gründen nicht mehr zur Verwendung empfohlen, könnten aber aus funktionstechnischer Sicht genutzt werden: MIFARE Classic, Legic Prime

Verschlüsselung:

Als Verschlüsselungsverfahren kommen die folgenden Algorithmen mit den angegebenen Schlüssellängen zum Einsatz.

- AES (256bit)

- Blowfish (448bit)

- IDEA (128bit)

Weitere Informationen zu den verwendeten Verschlüsselungsalgorithmen finden Sie in unseren FAQs.

Netzwerkprotokolle:

HiCrypt™ kann Netzlaufwerke verschlüsseln, die mit Standard-Windows-Freigaben verbunden sind. Freigaben, die mit DFS (Distributed File System) angelegt wurden, werden zwar unterstützt, aber für die Verschlüsselung von Netzlaufwerken, die auf einer mit DFS erzeugten Freigabe basieren, setzt HiCrypt™ Windows 7 oder neuer voraus.

Netzlaufwerke zu Freigaben, die mit WEBDAV freigegeben wurden, werden analog zu DFS erst ab Windows 7 vollständig unterstützt.

WEBDAV wiederum ist die gebräuchlichste Art und Weise, Online-Festplatten als Netzlaufwerke zu verbinden. HiCrypt™ unterstützt derzeit nur die Online-Festplatten, die mit WEBDAV freigegeben und am Computer als Netzlaufwerk verbunden sind.

Manche Anbieter von Online-Festplatten verwenden eine eigene Software, um ein Netzlaufwerk zu der Online-Festplatte zu verbinden. In vielen Fällen wird dabei nicht der von Microsoft verwendete Standard-Redirector genutzt. Derartig eingebundene Netzlaufwerke werden von HiCrypt™ nicht erkannt und damit auch nicht unterstützt. Im Zweifelsfall muss HiCrypt™ auf Kompatibilität mit derartiger Software und den damit verbundenen Netzlaufwerken getestet werden. Gern übernehmen wir diese Prüfung im Rahmen unserer Dienstleistungen für sie.

Installation und Rollout:

Die Setup-Datei von HiCrypt™ ist eine mit InstallShield erstellte, ausführbare Datei. Damit kann HiCrypt™ sowohl manuell als auch automatisch installiert werden. Hierfür unterstützt das Setup eine sogenannte SILENT-Installation (oder auch „Unattended Setup“ genannt). Dabei wird die Installation zunächst einmal manuell so durchgeführt, wie sie später automatisch ablaufen soll. Die manuelle Installation wird dabei auf der Kommandozeile unter Angabe von Parametern gestartet. Es entsteht eine Protokoll-Datei, die wiederum als Parameter bei der automatischen Installation angegeben werden muss. Auf diese Art und Weise werden viele Softwareverteilsysteme unterstützt.

Weitere Informationen zur automatischen Verteilung von HiCrypt™ finden Sie in unseren FAQs.

Aus den folgenden Lizenzarten können Sie die für Sie passende Variante wählen*. Sie sind noch unentschlossen, welche Lösung die Richtige für Sie ist? Kein Problem! Unser Vertriebsteam berät Sie selbstverständlich gern.

Einzelplatz-Lizenz:

Bei der Einzelplatzlizenz bieten wir einen Product Key (Lizenzschlüssel) an, der auf beliebig (je nach Angebot) vielen Systemen zur Aktivierung genutzt werden kann. Es kann jeweils eine Installation mit einem (gleichzeitig) anzumeldenden Benutzer lizenziert werden. Ein Übertragen von Lizenzen wird durch Deinstallation (inkl. Deaktivierung) ermöglicht.

Terminalserver-Lizenz:

Bei der Terminalserver-Lizenz gibt es ebenfalls einen Product Key, welcher jedoch mit der Anzahl der gleichzeitig anzumeldenden Benutzer (je nach Angebot) generiert werden muss. Hier werden also gleichzeitige Benutzer auf einem System lizenziert.

Floating-Lizenz:

Eine Kopie der Software kann auf mehreren Geräten installiert sein. Gleichzeitig genutzt werden können jedoch nur so viele Softwareinstanzen, wie Floating Lizenzen vorhanden sind. Zur Verifizierung baut die Software eine Verbindung zum WIBU Lizenzserver auf.

Volumen-Lizenz („Golden Key“):

Bei der Volumen-Lizenz wird die eigentliche Lizenz an die Domäne gebunden und ist damit beliebig oft einsetzbar. Auf den Systemen selbst wird dann ein Registry-Wert gesetzt, der bestätigt, dass ein entsprechender Key bezogen wurde.

*Die Mindestbestellmenge beträgt jeweils 5 Lizenzaktivierungen. Individuelle Vereinbarungen können im Rahmen von Projektanfragen getroffen werden. Sprechen Sie uns einfach an.

Kennen Sie unsere FAQs?

Sie haben keine Antwort auf Ihre Frage gefunden? Kein Problem!

Wir sind für Sie da!

Montag bis Freitag von 08:00 bis 16:00 Uhr

Software und Support aus Deutschland

Die Entwicklung und Weiterentwicklung von HiCrypt™ findet ausschließlich in Deutschland statt. Auch der Support ist nicht ausgelagert und findet direkt bei uns – dem entwickelnden Unternehmen – statt. Sie haben Anpassungswünsche oder benötigen Hilfe? Sprechen Sie uns einfach an, Sie erhalten eine direkte Antwort von uns – und nicht aus einem Callcenter.

Anker