Die Bedeutung der Multi-Faktor-Authentifizierung im digitalen Zeitalter

In der heutigen Ära der Digitalisierung, in der Online-Kommunikation, Transaktionen und Datenzugriff alltäglich sind, rückt die Sicherheit persönlicher Informationen immer deutlicher in den Vordergrund. Eine essenzielle Methode, um diese Sicherheit zu gewährleisten, ist Multi-Faktor-Authentifizierung (MFA).

Was ist eine Multi-Faktor-Authentifizierung?

Multi-Faktor-Authentifizierung ist ein Sicherheitsmechanismus, der den Zugang zu digitalen Ressourcen, also die durch das Passwort geschützte Daten, durch mehrere Schutzstufen absichert. Vergleichbar mit dem Verriegeln eines Tresors mit mehreren Schlüsseln, erfordert die Multi-Faktor-Authentifizierung mehr als nur ein einfaches Passwort, um die Identität eines Nutzers zu überprüfen und schließlich den Zugang zu persönlichen Informationen zu gewähren.

Warum ist Multi-Faktor-Authentifizierung von Bedeutung?

Die MFA fungiert als Wächter digitaler Zugänge und schützt wertvolle Daten vor unbefugtem Zugriff. Angesichts der wachsenden Bedrohungen durch Cyberkriminalität ist dieser zusätzliche Schutzmechanismus unerlässlich:

Allein Ende letzten Jahr wurden weltweit 459.139 Phishing-Websites entdeckt, was auf die weitverbreitete Verwundbarkeit digitaler Systeme hinweist (Quelle). Große Unternehmen und namhafte Plattformen sind keine Ausnahme von diesen Angriffen. Einige bemerkenswerte Vorfälle verdeutlichen die Bedeutung der Multi-Faktor-Authentifizierung:

Facebook (heute Meta): Im Jahr 2020 wurden die Daten von über 500 Millionen Facebook-Nutzern öffentlich verfügbar gemacht, nachdem eine Schwachstelle im System ausgenutzt wurde. Eine effektive Multi-Faktor-Authentifizierung hätte diesen Angriff erheblich erschwert und verhindert, dass die Angreifer auf die Konten zugreifen hätten können. Quelle: Golem

Twitter: Im Jahr 2020 wurden die Konten prominenter Persönlichkeiten wie Barack Obama, Elon Musk und Jeff Bezos gehackt. Die Angreifer nutzten Social Engineering, um Zugriff auf die Konten zu erlangen und Bitcoin-Betrug zu betreiben. Die Integration von Multi-Faktor-Authentifizierung hätte die Wirksamkeit dieses Angriffs reduziert, da die Angreifer zusätzliche Schutzschichten hätten überwinden müssen. Quelle: The New York Times

Equifax: Im Jahr 2017 erlitt die US-Kreditberichtsfirma Equifax eine massive Datenpanne, bei der persönliche Informationen von fast 147 Millionen Menschen gestohlen wurden. Ein unzureichender Schutz und das Fehlen einer starken Authentifizierung trugen zu diesem Vorfall bei. Quelle: Federal Trade Commission

Diese Vorfälle verdeutlichen, dass auch namhafte Unternehmen und Plattformen nicht immun gegen Cyberangriffe sind. Aber auch im privaten Umfeld nimmt die Bedeutung von Multi-Faktor-Authentifizierungen immer weiter zu. So gehören Phishing E-Mails und SMS mittlerweile zum Alltag. Multi-Faktor-Authentifizierung ist ein bewährter Ansatz, um das Risiko von Datenschutzverletzungen und Identitätsdiebstahl signifikant zu reduzieren. Indem sie eine zusätzliche Barriere für unbefugte Zugriffe schafft, stärkt die MFA die digitale Sicherheit und schützt sowohl Unternehmen als auch Privatpersonen vor schwerwiegenden finanziellen und reputativen Schäden.

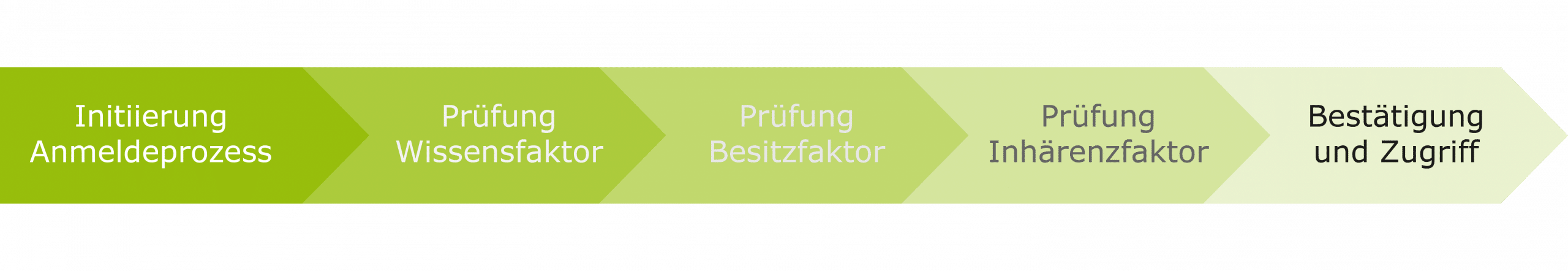

Wie funktioniert die Multi-Faktor-Authentifizierung?

- Anmelden: Ein Benutzer versucht, auf ein Konto oder eine geschützte Ressource zuzugreifen, beispielsweise indem er sich auf einer Website einloggt.

- Erster Faktor (Wissen): Der Benutzer gibt zunächst seine Benutzerkennung (Username) und sein Passwort ein. Dies stellt den ersten Faktor der Identitätsüberprüfung dar. Das System vergleicht die eingegebenen Informationen mit den gespeicherten Daten, um die Identität zu bestätigen.

- Zweiter Faktor (Besitz): Nach erfolgreicher Passworteingabe wird der Benutzer aufgefordert, einen zweiten Faktor zu liefern. Dies kann beispielsweise ein Einmalpasswort (OTP) sein, das an das Mobiltelefon des Benutzers gesendet wird. Alternativ kann der Benutzer eine mobile App verwenden, die ein zeitbasiertes OTP generiert. Dieser zweite Faktor dient als zusätzliche Sicherheitsstufe, da er erfordert, dass der Benutzer physischen Zugriff auf ein bestimmtes Gerät hat.

- Dritter Faktor (Biometrie): Bei einigen Systemen kann eine weitere Schicht der Identitätsüberprüfung hinzugefügt werden, indem der Benutzer biometrische Informationen bereitstellt. Hierzu gehören Fingerabdrücke, Gesichts- oder Iris-Scans. Diese biometrischen Daten werden mit den gespeicherten Referenzdaten verglichen, um die Identität zu verifizieren.

- Bestätigung und Zugriff: Nur wenn alle eingegebenen Faktoren korrekt sind, wird dem Benutzer der Zugriff auf die gewünschte Ressource gewährt. Andernfalls wird der Zugriff verweigert, und der Benutzer muss den Authentifizierungsprozess erneut durchlaufen.

Multi-Faktor-Authentifizierung nutzt die Kombination dieser Faktoren, um eine umfassende Sicherheit zu gewährleisten. Sollte ein Faktor kompromittiert werden, bleibt die Sicherheit dennoch gewahrt, da der Angreifer zusätzliche Schutzmechanismen überwinden müsste. Durch diese intelligente Kombination von Identitätsnachweisen wird die Wahrscheinlichkeit eines unbefugten Zugriffs erheblich reduziert und die digitale Sicherheit auf ein höheres Niveau gehoben.

Prozessablauf Multi-Faktor-Authentifizierung

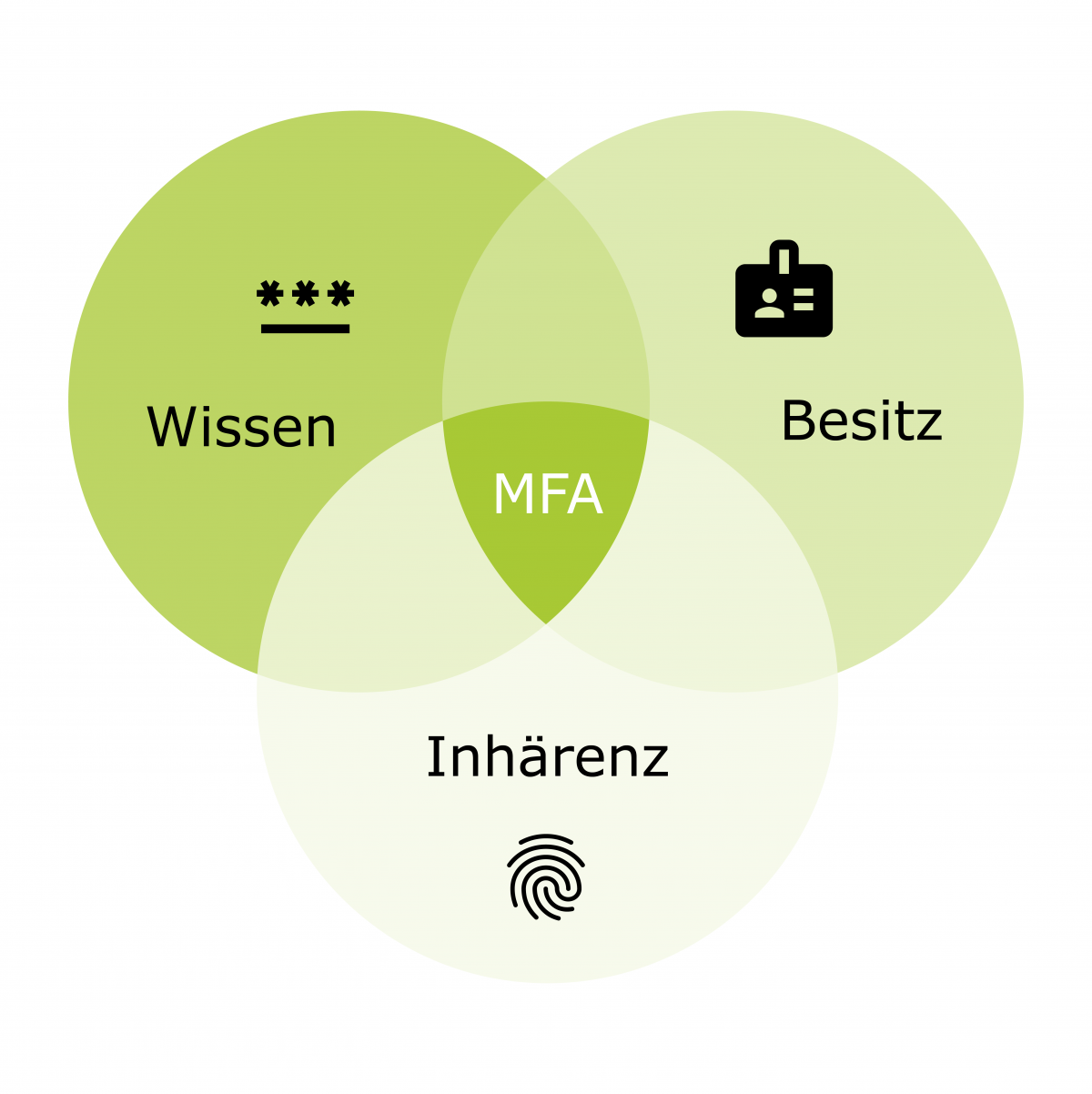

Die verschiedenen Faktoren der MFA:

Die Multi-Faktor-Authentifizierung stützt sich auf die Kombination von drei Hauptkategorien von Faktoren, um die Identität eines Nutzers zu bestätigen. Diese sorgfältig ausgewählten Schichten der Sicherheit gewährleisten ein robustes Verteidigungssystem, das potenziellen Angreifern den Zugang erheblich erschwert:

Wissen: Der Wissensfaktor ist der vertraute und traditionelle Ansatz zur Identitätsbestätigung. Er umfasst Passwörter, persönliche Identifikationsnummern (PINs) oder Antworten auf geheime Fragen. Dieses Wissen ist nur dem authentifizierten Nutzer bekannt und bildet die erste Verteidigungslinie gegen unbefugte Zugriffe.

Besitz: Der Besitzfaktor bezieht sich auf physische Gegenstände, die der Nutzer in seinem Besitz hat. Hierzu zählen Mobiltelefone, Sicherheits-Token, Smartcards oder spezielle USB-Geräte. Bevor ein Zugriff gewährt wird, muss der Nutzer diesen Besitzfaktor vorweisen, was die Sicherheit erheblich steigert.

Inhärenz bzw. Biometrie: Der Biometriefaktor setzt auf einzigartige körperliche Merkmale oder Verhaltensweisen, um die Identität zu verifizieren. Hierzu gehören Fingerabdrücke, Gesichtserkennung, Stimmbiometrie oder Iris-Scans. Diese Eigenschaften sind für gewöhnliche Kriminelle äußerst schwer zu fälschen und bieten somit eine zuverlässige Schutzschicht. Man sollte sich dennoch darüber bewusst sein, dass solche Eigenschaften mit voranschreitender Entwicklung der Technik zunehmend einfacher zu replizieren sind und somit perspektivisch keine 100%-ige Sicherheit gewährleisten können, bedenke man u.a. zunehmend häufiger genutzte Stimmen-Imitationen durch KI.

Multi-Faktor-Authentifizierung verwendet eine intelligente Kombination dieser Faktoren, um sicherzustellen, dass der Zugang zu digitalen Ressourcen nur dann gewährt wird, wenn der Nutzer erfolgreich mehrere Identitätsprüfungen durchläuft. Diese Vielschichtigkeit erhöht die Schwierigkeit, unbefugten Zugriff zu erlangen, erheblich und sorgt für ein hohes Maß an Sicherheit bei der Verwendung von Online-Diensten, Plattformen und Netzwerken.

Schnittmenge einzelne Faktoren

Unterschied Zwei-Faktor-Authentifizierung und Multi-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung (2FA) und die Multi-Faktor-Authentifizierung sind beide Ansätze zur Sicherung digitaler Konten und Systeme, aber sie unterscheiden sich, wie der Name es schon vermuten lässt, hinsichtlich der Anzahl der Identitätsüberprüfungsstufen, die sie verwenden. Dabei sind die Faktoren, welche zur Identifizierung bei der Zwei-Faktor-Authentifizierung genutzt werden, frei wählbar.

Einsatzgebiete von Multi-Faktor-Authentifizierung:

Multi-Faktor-Authentifizierung wird in einer Vielzahl von Szenarien eingesetzt, um digitale Ressourcen und sensible Daten vor unbefugtem Zugriff zu schützen. Hier sind einige Beispiele, wie Multi-Faktor-Authentifizierung in verschiedenen Bereichen verwendet wird:

Online-Konten und -Dienste: Multi-Faktor-Authentifizierung ist weit verbreitet bei Online-Plattformen wie E-Mail-Diensten, sozialen Medien, Banken, E-Commerce-Websites und Cloud-Speicheranbietern. Nach der Eingabe des Passworts wird oft ein Einmalpasswort (OTP) über eine Authentifizierungs-App oder eine SMS auf das Mobiltelefon des Benutzers gesendet. Nur durch die Eingabe dieses OTP kann der Benutzer auf sein Konto zugreifen.

Unternehmensnetzwerke: In Unternehmensumgebungen wird Multi-Faktor-Authentifizierung häufig verwendet, um den Zugriff auf interne Netzwerke, Dateifreigaben und Geschäftsanwendungen zu sichern. Mitarbeiter müssen neben dem Passwort möglicherweise auch eine Smartcard verwenden oder eine Authentifizierungs-App verwenden, um ihre Identität zu bestätigen.

Gesundheitswesen: Im Gesundheitswesen wird Multi-Faktor-Authentifizierung verwendet, um den Zugriff auf Patientenakten und medizinische Informationen zu schützen. Medizinisches Personal muss möglicherweise biometrische Merkmale verwenden, um auf besonders kritische Daten zuzugreifen.

Regierungsbehörden: Regierungsbehörden setzen Multi-Faktor-Authentifizierung ein, um den Zugang zu vertraulichen Informationen und nationalen Systemen zu kontrollieren. Dies kann den Einsatz von Smartcards oder biometrischen Identifikatoren einschließen.

Online-Zahlungen: Bei Online-Zahlungen kann Multi-Faktor-Authentifizierung verwendet werden, um die Sicherheit von Transaktionen zu erhöhen. Nach der Eingabe von Kreditkartendaten muss der Benutzer möglicherweise einen OTP eingeben, der auf sein Mobiltelefon gesendet wird, um die Transaktion abzuschließen.

Die Verwendung von Authentifizierungs-Apps, die auf Smartphones installiert sind, hat MFA noch bequemer gemacht. Diese Apps generieren Einmalpasswörter (OTP) basierend auf einem geheimen Schlüssel und der aktuellen Zeit. Der Benutzer gibt dieses OTP zusammen mit seinem Passwort ein, um auf sein Konto zuzugreifen. Dadurch wird die Abhängigkeit von SMS-basierten OTPs verringert, die anfällig für SIM-Karten-Spoofing sind.

Beispiel einer Authenticator App

Vor- und Nachteile von Multi-Faktor-Authentifizierung:

| Vorteile | Nachteile |

| Erhöhte Sicherheit: Die Kombination mehrerer Faktoren erschwert es Angreifern erheblich, Zugang zu erlangen. | Zeitaufwand: Die zusätzlichen Schritte können den Anmeldeprozess verlangsamen. |

| Schutz vor Identitätsdiebstahl: Selbst wenn ein Passwort kompromittiert wird, bleibt der Zugriff verwehrt. | Verlust von Faktoren: Bei Verlust des physischen Besitzes kann der Zugang erschwert werden. |

| Sicherheitsbewusstsein: Nutzer werden zu einer bewussteren Herangehensweise an Online-Sicherheit ermutigt.

|